Более 42 млн уникальных паролей и электронных адресов были загружены на анонимный хостинговый сервис kayo.moe

Огромная база данных, содержащая электронные адреса, незашифрованные пароли и частичные номера кредитных карт, оказалась на бесплатном публичном хостинге.

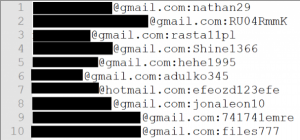

В общей сложности 41 826 763 уникальных пароля и электронных адресов были загружены на анонимный хостинговый сервис kayo.moe (755 файлов размером 1,8 ГБ). Оператор сервиса отправил БД исследователю безопасности Трою Ханту (Troy Hunt). Судя по формату данных, Хант предположил, что они были подготовлены для использования в атаке, известной как credential stuffing.

Более 91% утекшей информации уже есть в управляемом Хантом сервисе Have I Been Pwned, позволяющем пользователям узнавать, были ли взломаны их учетные записи. Определить источник утечки по именам файлов невозможно, так как они были обфусцированы, вероятно, в процессе загрузки на kayo.moe.

Credential stuffing (вброс регистрационных данных) – вид кибератаки наподобие брутфорса. Отличается от последнего тем, что перебор вариантов осуществляется не по словарю или спискам часто используемых логинов и паролей, а по заранее приобретенной базе похищенных данных.